A ticket of type mks has been acquired что значит

In the Events tab on a VM that got hung this afternoon, we see these messages:

Alarm ‘Virtual machine cpu usage’ changed from Gray to Green

Migration from host

A ticket of type mks has been acquired

A ticket of type mks has been acquired

A ticket of type mks has been acquired

Migrating off host

Task: Migrate virtual machine

Alarm ‘Virtual machine cpu usage’ changed from Red to Yellow

Can someone explain what «A ticket of type mks has been acquired» means?

is there any wrong in system

please explain why this kind of message create system

«mks» stands for m ouse, k eyboard, s creen. This event is typically logged when a console connection is opened for a VM.

No, nothing is wrong. The event is of type «info», not «warning» (or something worse).

Why is it «commonly» or «typically» associated?

I think it simply means someone connected, and as was said, it tells you who.

Try «launch console», then click refresh in the vSpere tab/window, and you see your new MKS ticket.

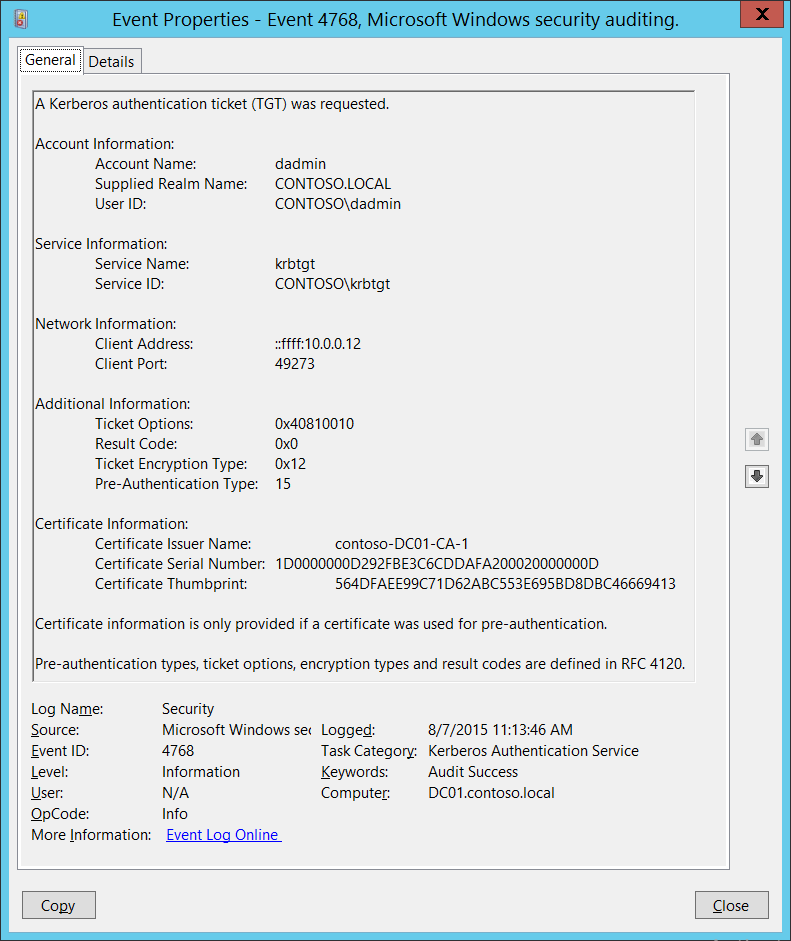

4768(S, F): A Kerberos authentication ticket (TGT) was requested.

Event Description:

This event generates every time Key Distribution Center issues a Kerberos Ticket Granting Ticket (TGT).

This event generates only on domain controllers.

If TGT issue fails then you will see Failure event with Result Code field not equal to “0x0”.

This event doesn’t generate for Result Codes: 0x10 and 0x18. Event “4771: Kerberos pre-authentication failed.” generates instead.

For recommendations, see Security Monitoring Recommendations for this event.

Event XML:

Required Server Roles: Active Directory domain controller.

Minimum OS Version: Windows Server 2008.

Event Versions: 0.

Field Descriptions:

Account Information:

Account Name [Type = UnicodeString]: the name of account, for which (TGT) ticket was requested. Computer account name ends with $ character.

User account example: dadmin

Computer account example: WIN81$

Supplied Realm Name [Type = UnicodeString]: the name of the Kerberos Realm that Account Name belongs to. This can appear in a variety of formats, including the following:

Domain NETBIOS name example: CONTOSO

Lowercase full domain name: contoso.local

Uppercase full domain name: CONTOSO.LOCAL

A Kerberos Realm is a set of managed nodes that share the same Kerberos database. The Kerberos database resides on the Kerberos master computer system, which should be kept in a physically secure room. Active Directory domain is the example of Kerberos Realm in the Microsoft Windows Active Directory world.

User ID [Type = SID]: SID of account for which (TGT) ticket was requested. Event Viewer automatically tries to resolve SIDs and show the account name. If the SID cannot be resolved, you will see the source data in the event.

For example: CONTOSO\dadmin or CONTOSO\WIN81$.

A security identifier (SID) is a unique value of variable length used to identify a trustee (security principal). Each account has a unique SID that is issued by an authority, such as an Active Directory domain controller, and stored in a security database. Each time a user logs on, the system retrieves the SID for that user from the database and places it in the access token for that user. The system uses the SID in the access token to identify the user in all subsequent interactions with Windows security. When a SID has been used as the unique identifier for a user or group, it cannot ever be used again to identify another user or group. For more information about SIDs, see Security identifiers.

Service Information:

Service Name [Type = UnicodeString]: the name of the service in the Kerberos Realm to which TGT request was sent. Typically has value “krbtgt” for TGT requests, which means Ticket Granting Ticket issuing service.

Service ID [Type = SID]: SID of the service account in the Kerberos Realm to which TGT request was sent. Event Viewer automatically tries to resolve SIDs and show the account name. If the SID cannot be resolved, you will see the source data in the event.

Domain controllers have a specific service account (krbtgt) that is used by the Key Distribution Center (KDC) service to issue Kerberos tickets. It has a built-in, pre-defined SID: S-1-5-21-DOMAIN_IDENTIFIER-502.

Network Information:

Client Address [Type = UnicodeString]: IP address of the computer from which the TGT request was received. Formats vary, and include the following:

IPv6 or IPv4 address.

::ffff:IPv4_address.

Client Port [Type = UnicodeString]: source port number of client network connection (TGT request connection).

Additional information:

Ticket Options [Type = HexInt32]: this is a set of different ticket flags in hexadecimal format.

Ticket Options: 0x40810010

Binary view: 01000000100000010000000000010000

Using MSB 0 bit numbering we have bit 1, 8, 15 and 27 set = Forwardable, Renewable, Canonicalize, Renewable-ok.

In the table below “MSB 0” bit numbering is used, because RFC documents use this style. In “MSB 0” style bit numbering begins from left.

The most common values:

| Bit | Flag Name | Description |

|---|---|---|

| 0 | Reserved | — |

| 1 | Forwardable | (TGT only). Tells the ticket-granting service that it can issue a new TGT—based on the presented TGT—with a different network address based on the presented TGT. |

| 2 | Forwarded | Indicates either that a TGT has been forwarded or that a ticket was issued from a forwarded TGT. |

| 3 | Proxiable | (TGT only). Tells the ticket-granting service that it can issue tickets with a network address that differs from the one in the TGT. |

| 4 | Proxy | Indicates that the network address in the ticket is different from the one in the TGT used to obtain the ticket. |

| 5 | Allow-postdate | Postdated tickets SHOULD NOT be supported in KILE (Microsoft Kerberos Protocol Extension). |

| 6 | Postdated | Postdated tickets SHOULD NOT be supported in KILE (Microsoft Kerberos Protocol Extension). |

| 7 | Invalid | This flag indicates that a ticket is invalid, and it must be validated by the KDC before use. Application servers must reject tickets which have this flag set. |

| 8 | Renewable | Used in combination with the End Time and Renew Till fields to cause tickets with long life spans to be renewed at the KDC periodically. |

| 9 | Initial | Indicates that a ticket was issued using the authentication service (AS) exchange and not issued based on a TGT. |

| 10 | Pre-authent | Indicates that the client was authenticated by the KDC before a ticket was issued. This flag usually indicates the presence of an authenticator in the ticket. It can also flag the presence of credentials taken from a smart card logon. |

| 11 | Opt-hardware-auth | This flag was originally intended to indicate that hardware-supported authentication was used during pre-authentication. This flag is no longer recommended in the Kerberos V5 protocol. KDCs MUST NOT issue a ticket with this flag set. KDCs SHOULD NOT preserve this flag if it is set by another KDC. |

| 12 | Transited-policy-checked | KILE MUST NOT check for transited domains on servers or a KDC. Application servers MUST ignore the TRANSITED-POLICY-CHECKED flag. |

| 13 | Ok-as-delegate | The KDC MUST set the OK-AS-DELEGATE flag if the service account is trusted for delegation. |

| 14 | Request-anonymous | KILE not use this flag. |

| 15 | Name-canonicalize | In order to request referrals the Kerberos client MUST explicitly request the «canonicalize» KDC option for the AS-REQ or TGS-REQ. |

| 16-25 | Unused | — |

| 26 | Disable-transited-check | By default the KDC will check the transited field of a TGT against the policy of the local realm before it will issue derivative tickets based on the TGT. If this flag is set in the request, checking of the transited field is disabled. Tickets issued without the performance of this check will be noted by the reset (0) value of the TRANSITED-POLICY-CHECKED flag, indicating to the application server that the transited field must be checked locally. KDCs are encouraged but not required to honor the DISABLE-TRANSITED-CHECK option. Should not be in use, because Transited-policy-checked flag is not supported by KILE. |

| 27 | Renewable-ok | The RENEWABLE-OK option indicates that a renewable ticket will be acceptable if a ticket with the requested life cannot otherwise be provided, in which case a renewable ticket may be issued with a renew-till equal to the requested end time. The value of the renew-till field may still be limited by local limits, or limits selected by the individual principal or server. |

| 28 | Enc-tkt-in-skey | No information. |

| 29 | Unused | — |

| 30 | Renew | The RENEW option indicates that the present request is for a renewal. The ticket provided is encrypted in the secret key for the server on which it is valid. This option will only be honored if the ticket to be renewed has its RENEWABLE flag set and if the time in it’s renew-till field has not passed. The ticket to be renewed is passed in the padata field as part of the authentication header. |

| 31 | Validate | This option is used only by the ticket-granting service. The VALIDATE option indicates that the request is to validate a postdated ticket. Should not be in use, because postdated tickets are not supported by KILE. |

Table 2. Kerberos ticket flags

KILE (Microsoft Kerberos Protocol Extension) – Kerberos protocol extensions used in Microsoft operating systems. These extensions provide additional capability for authorization information including group memberships, interactive logon information, and integrity levels.

Table 3. TGT/TGS issue error codes

Table 4. Kerberos encryption types

Table 5. Kerberos Pre-Authentication types

| Type | Type Name | Description |

|---|---|---|

| 0 | — | Logon without Pre-Authentication. |

| 2 | PA-ENC-TIMESTAMP | This is a normal type for standard password authentication. |

| 11 | PA-ETYPE-INFO | The ETYPE-INFO pre-authentication type is sent by the KDC in a KRB-ERROR indicating a requirement for additional pre-authentication. It is usually used to notify a client of which key to use for the encryption of an encrypted timestamp for the purposes of sending a PA-ENC-TIMESTAMP pre-authentication value. Never saw this Pre-Authentication Type in Microsoft Active Directory environment. |

| 15 | PA-PK-AS-REP_OLD | Used for Smart Card logon authentication. |

| 16 | PA-PK-AS-REQ | Request sent to KDC in Smart Card authentication scenarios. |

| 17 | PA-PK-AS-REP | This type should also be used for Smart Card authentication, but in certain Active Directory environments, it is never seen. |

| 19 | PA-ETYPE-INFO2 | The ETYPE-INFO2 pre-authentication type is sent by the KDC in a KRB-ERROR indicating a requirement for additional pre-authentication. It is usually used to notify a client of which key to use for the encryption of an encrypted timestamp for the purposes of sending a PA-ENC-TIMESTAMP pre-authentication value. Never saw this Pre-Authentication Type in Microsoft Active Directory environment. |

| 20 | PA-SVR-REFERRAL-INFO | Used in KDC Referrals tickets. |

| 138 | PA-ENCRYPTED-CHALLENGE | Logon using Kerberos Armoring (FAST). Supported starting from Windows Server 2012 domain controllers and Windows 8 clients. |

| — | This type shows in Audit Failure events. |

Certificate Information:

Certificate Issuer Name [Type = UnicodeString]: the name of the Certification Authority that issued the smart card certificate. Populated in Issued by field in certificate.

Certificate Serial Number [Type = UnicodeString]: smart card certificate’s serial number. Can be found in Serial number field in the certificate.

Certificate Thumbprint [Type = UnicodeString]: smart card certificate’s thumbprint. Can be found in Thumbprint field in the certificate.

Security Monitoring Recommendations

For 4768(S, F): A Kerberos authentication ticket (TGT) was requested.

| Type of monitoring required | Recommendation |

|---|---|

| High-value accounts: You might have high-value domain or local accounts for which you need to monitor each action. Examples of high-value accounts are database administrators, built-in local administrator account, domain administrators, service accounts, domain controller accounts and so on. | Monitor this event with the “User ID” that corresponds to the high-value account or accounts. |

| Anomalies or malicious actions: You might have specific requirements for detecting anomalies or monitoring potential malicious actions. For example, you might need to monitor for use of an account outside of working hours. | When you monitor for anomalies or malicious actions, use the “User ID” (with other information) to monitor how or when a particular account is being used. |

| Non-active accounts: You might have non-active, disabled, or guest accounts, or other accounts that should never be used. | Monitor this event with the “User ID” that corresponds to the accounts that should never be used. |

| Account allowlist: You might have a specific allowlist of accounts that are the only ones allowed to perform actions corresponding to particular events. | If this event corresponds to an “allowlist-only” action, review the “User ID” for accounts that are outside the allowlist. |

| External accounts: You might be monitoring accounts from another domain, or “external” accounts that are not allowed to perform certain actions (represented by certain specific events). | Monitor this event for the “Supplied Realm Name” corresponding to another domain or “external” location. |

| Account naming conventions: Your organization might have specific naming conventions for account names. | Monitor “User ID” for names that don’t comply with naming conventions. |

You can track all 4768 events where the Client Address is not from your internal IP address range or not from private IP address ranges.

If you know that Account Name should be used only from known list of IP addresses, track all Client Address values for this Account Name in 4768 events. If Client Address is not from the allowlist, generate the alert.

All Client Address = ::1 means local authentication. If you know the list of accounts which should log on to the domain controllers, then you need to monitor for all possible violations, where Client Address = ::1 and Account Name is not allowed to log on to any domain controller.

Я уже знал разницу между purchase и obtain. Но не был я так уверен касательно acquire и purchase. Я узнал кое-что новое, задав этот вопрос на форуме Дуолинго. Поэтому, хочу поделиться и с вами:)

Все три слова значат «приобретать».

1. Acquire/Obtain vs Purchase

EnglishPub

211 постов 7.1K подписчиков

Правила сообщества

Запрещено размещать посты:

Вы противоречите сами себе

И что ты такого сказал, что в словаре нет?

> acquire предпологает получение чего либо с усилием (формально: усилий нет)

Сам-то определись сначала.

Английский с нуля. Случайно благодаря. Урок 53 из 60

Как использовать by accident и by chance, owing to и due to.

Видео взяты из приложения Английский с Анной (в каждом уроке слова, задание на устный перевод, письменный перевод).

Английский для начинающих | Английский на слух | EnglishDom

В нашем новом видео мы тренируем английский для начинающих по мультику “Мадагаскар”. Подробно разберем фрагмент из мультика и поделимся советами как легко учить английский на слух по любимым мультфильмам.

Уроки английского языка | Английский на слух для начинающих

В нашем новом видео мы подготовили для вас уроки английского языка по мультику “Гадкий я”. Детально разберем фрагмент мультика и поделимся советами как учить английский на слух для начинающих.

Медленный, но верный способ выучить иностранный язык

Хочу поделиться способом который помог мне выучить английский язык и который я сейчас использую для изучения испанского.

Если у вас похожая ситуация, хочу предложить вам простой, медленный но очень действенный способ:

Берете вашу любимую книгу, которую вы можете перечитать хотя бы еще один раз, и начинаете её читать на другом языке.

Кто-то верно заметил, что самое сложное при чтении книг на английском это не отвлекаться на мысль «какой же я блин крутой, читаю книжку на английском».

Через год, может чуть позже, можете попробовать первую аудио книгу, или аудио рассказ (тот же приём, которую уже читали, только выбирайте что нибудь простое и детское), можно найти подкасты, если кому-то нравиться.

У меня ушло два года почитываний перед сном или во время обеда перед тем как я перешёл на аудиокниги. А еще через два года мне даже удалось пройти собеседование на английском (правда чудом) и переехать в англоязычную страну (что вовсе не обязательно).

Ещё раз, секрет в том что мы читаем то что нам нравится, не учим правила вообще(только если стало очень уж интересно) и делаем это по чуть-чуть но постоянно.

Книги на английском(если речь об английском) легко найти в нете. Но если сильно хочется бумажную, и вы не можете нигде достать, пишите мне в личку, может я смогу помочь.

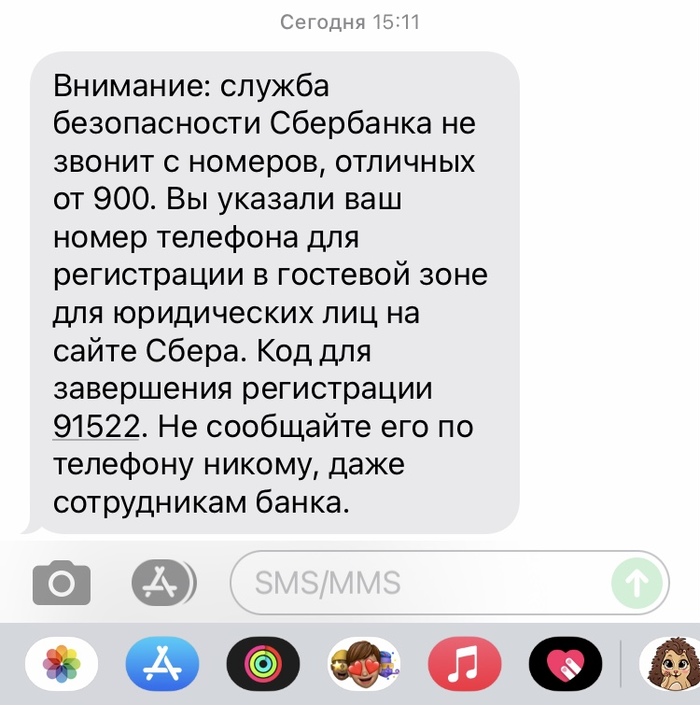

Мошенничество! Новая схема, списание со сбера

Списание происходит по причине заражения смартфона клиента банка специальным вирусом.

Если к номеру телефона подключен Мобильный банк (СМС информирование и операции), то вирус перехватывает управление Мобильным банком и делает следующие операции:

а. Проверяет баланс по карте, направляя обычный USSD запрос в банк;

б. Если баланс положительный, то направляет СМС операции перевода средств (траншами до 8 000 рублей каждый) на счет мобильный номер телефона, или счет мошенника.

Чтобы скрыть свои действия, вирус стирает все входящие/исходящие СМС с короткого номера 900 Сбербанка.

Заражению подвержены смартфоны с ОС Android (Андроид), а также Iphone с взломанной ОС через Jailbrake, поэтому для предотвращения таких случаев, просим соблюдать следующие рекомендации:

а. Если вы не пользуетесь СМС переводами через номер 900, а совершаете все переводы через банкомат, или приложение Сбербанк Онлайн в смартфоне, то достаточно отправить слово НОЛЬ на номер 900. Это отключит услугу «Быстрый платеж» и не позволит вирусу совершать переводы.

б. Установите антивирус на смартфон. Это поможет минимизировать риск заражения вирусом.

д. Так же следуйте рекомендациям Сбербанка, изложенным по ссылке: http://sberbank.ru/ru/person/dist_services/warning/mobbank

Если вы столкнулись с ситуацией списания средств, Вам следует:

Немедленно позвонить в колл-центра Сбербанка по номеру 8-800-555-555-0 и после ответа системы нажать «1» для блокировки карты и составления претензии оператором.

Если к номеру телефона подключен Мобильный банк.

дальше уже и не читал. По моему устанавливать и пользоваться этой прогой на мобиле уже огромный риск.

В самом маркете тоже могут быть заражённые приложения, так что это не панацея.

Вот поэтому все операции с мобильным банком я выполняю посредством морально устаревшего кнопочного телефона, на котором даже нет толкового доступа в интернет!

ну, скажем честно, это не новая схема, год назад она бурно обсуждалась на другом ресурсе и даже по тв показывали жертв, но к празднику активизируются всякого рода мошенники и тс молодец, что напомнил.

Мошенники умнеют

Сегодняшние телефонные мошенники

PS Да, выражение «фиксирую информацию» заменили на «ввожу данные в систему»)

Совкомбанк не сдается, но и я тоже

Расскажу все по порядку. Кто не читал предыдущие посты, рекомендую ознакомиться. И да, я не пишу ради хайпа, а делюсь информацией, советую как поступать, случись у вас подобное приключение.

Далее, я получил письмо из последней МФО Займ-Экспресс. Как и все другие МФО они признали микрокредит недействительным. Какие-то МФО сделали это практически сразу. Другие немного позже. Главное, что ни у какой МФО не возникло желание оспаривать кредиты при возбужденном уголовном деле. Молодцы! Сработали лучше банков.

Далее, я опять пошел по всем банкам, в которых мошенники открыли счета, получили дебетовые карты, но не смогли оформить кредиты. Мне предстояло закрыть все эти продукты. Я везде писал заявление на закрытие счетов/карт, которые открыли на меня третьи лица. Где-то вновь предоставлял копии постановлений о возбуждении УД. Кроме этого, я писал отзывы согласия на обработку персональных данных. А то мне уже начинали поступать СМС и письма от этих банков с предложениями взять кредит. Нет уж, спасибо. Каждый банк меня по-своему «радовал». Например, Промсвязьбанк (ПСБ) не дает копии ваших же заявлений. Мол, просто ждите решения. Москоский Кредитный Банк (МКБ) успел начислить мне плату за пользование картой. Отменили по заявлению. ПочтаБанк и ХоумКредит сработали лучше, но тоже не быстро. Отличился Абсолют Банк с совершенно хамской службой безопасности. В итоге, финального ответа от них я не получил до сих пор.

Все эти походы по банкам, конечно, отнимали у меня и время, и нервы. Но мою решимость довести дело до конца было уже не остановить. Именно поэтому в середине августа я еще раз написал обращение в Совкомбанк с просьбой признать кредитные договоры недействительными. И вот тут начинается самое интересное. Да-да, финальный босс 🙂

Нужно сказать, что в общей сложности я написал 9 обращений в Совкомбанк в период с 07.07 по 27.10. По закону банк должен ответить на письменный запрос в течении 10 рабочий дней (14 календарных). И каждый раз банк тянул время и не отвечал 2 недели. А потом либо вообще не отвечал, либо их «представитель» отписывался мне на форуме banki.ru очередным бредом.

Банк продолжал давать мне отписки следующего содержания

Письменный ответ, в котором указано, что данные договоры были оформлены третьим лицом и Вами не подписывались, был сформирован Банком 03.08.2021г и в дальнейшем Вами получен. Вопрос о закрытии, аннулировании либо переносе на другое лицо будет принят Банком дополнительно, по решению суда.

С уважением, Департамент клиентских впечатлений ПАО «Совкомбанк».

На мои вопросы, какой суд имеется в виду, банк не отвечал. Тут либо банк тянул время, чтобы потом подать иск в суд против меня. Либо ждал, что я сам подам иск в суд против банка. В любом случае, ситуация начинала напрягать.

Наконец, 24.09 придя в банк я запросил справки об активных кредитных продуктах на мое имя. Девочка-оператор, которую я до этого не видел, сама и без уговоров распечатала мне две справки. В каждой справке именно я был указан как Заемщик. Кредиты были активны и по ним увеличивалась задолженность. По карте Халва она была не столь велика, а вот по кредиту на 600тр просроченная задолженность составляла около 70тр. Т.е я был уже доолжен банку не 600тр, а 670тр. «Ничего личного, это просто бизнес!»

Я был, мягко говоря, удивлен. Классическая шизофрения. 03.08 Совкомбанк выдает мне письменный ответ, что я ничего не подписывал и кредиты не брал. А 24.09 он же выдает мне две справки, что я являюсь заемщиком и имеется просроченная задолженность. Это было последней каплей, переполнившей чашу моего терпения. Я решил подавать иск в суд. Но прежде, чем описать ситуацию дальше, нужно упомянуть еще одну оплошность банка. 27.10 я посетил все тоже отделение на Восстания 11 и о, чудо!, получил копию кредитного досье. Документы содержали два кредитных договора. Один подписан рукой, другой оформлен через приложение банка. Имеется так же скан паспорта мошенника (все тот же, что и раньше), а так же фотография мошенника, которую сделал банк при выдаче карты Халва в отделении г.Одинцово. Я запрашивал эти документы несколько раз, и получал отказ. И тут мне снова помог случай, новая девочка-оператор. Она без задней мысли просто распечатала их из системы. Бинго!

Юристы, иски, суды и вот это всё.

Честно вам скажу, никогда не связывайтесь с юристами, если можете решить вопрос сами. Наша судебная система допускает подачу гражданского иска без участия посредника (юриста, адвоката). Другое дело, что ни каждый гражданин способен это сделать в силу объективных причин. Т.е. формально система может принять у вас исковое заявление. Но чтобы его правильно составить, сослаться на статьи законов, выбрать суд (куда нужно подать иск) и в конце концов выиграть дело, для этого недостаточно иметь технического высшего образования и уметь искать информацию в интернете. Нужно быть юристом и иметь судебную практику.

Что сделал я? Я попросил знакомых посоветовать мне хорошего юриста. Юрист оказался грамотным, но подход к делу меня не устроил. С меня хотели получить сразу полную оплату ведения дела в суде. Дело передали какому-то стажеру 25ти лет. Договор с юридическим агентством включал и другие «интересные» моменты. Не хочу называть имена, все же это их бизнес. Но думаю, что такие припоны в юридической сфере сплошь и рядом. К слову, следователь посоветовал быть внимательным с юристами, ибо «сейчас несколько сидит под домашним арестом в связи с обманом своих клиентов». Короче, не сложилось.

Далее, я нашел еще несколько контактов, которые меня почти убедили написать исковое заявление самому. Мне дали пару примеров похожих исковых заявлений, и несколько советов по формальному ведению дела. Тут нужно сказать, что даже просто разобраться в досудебном порядке уреглирования спора оказалось не просто. Обязательный досудебный порядок требует написания досудебной претензии. Она, кстати, очень похожа на само исковое заявление. Претензия должна быть выслана на юр. адрес банка. Банк либо отвечает в срок 30 календартных дней, либо нет. Только после этого можно подавать иск в суд. Однако, в моем случае оказалось, что этот шаг можно опустить. Так же важно было понять, что мой случай не является потребительским спором. Кредитные договоры я не заключал. Клиентом банка я не являлся и не являюсь. Стало быть мне нужно было просить суд признать кредитные договоры недействительными по их ничтожности (юр. термин).

На сегодняшний день суд принял иск к рассмотрению. Заседание назначено на начало декабря. Я оформил доверенность на ведение дел в суде. Юрист мог бы поехать один. Но я решил, что лучше будет лично засвидетельствовать свое почтение. Заодно побываю в Костроме, на родине Романовых. В городе, который был основан в 1152 году Юрием Долгоруким. Как в песне поется, Кострома mon amour! (c) Аквариум. А из песни слов не выкинешь.