PT Anti-APT

Комплекс для защиты от целевых атак. Раннее выявление угроз, эффективное реагирование, быстрое расследование.

Решение

Комплекс раннего выявления сложных угроз PT Anti-APT позволяет максимально быстро обнаружить присутствие злоумышленника в сети, обеспечить своевременное реагирование и воссоздать полную картину атаки для детального расследования.

Защищает от наиболее актуальных для России угроз

Основой решения является уникальная база знаний, которая постоянно пополняется по итогам проведенных нами пентестов, расследования сложных инцидентов и анализа безопасности различных систем. Знания о наиболее актуальных методах взлома российских компаний и об инструментах злоумышленников, а также глубокая экспертиза Positive Technologies в обеспечении безопасности сложных инфраструктур позволяют решению максимально эффективно выявлять даже самые новые угрозы.

Возможности

Противодействуем фишингу: PT Anti-APT выявляет упакованное и зашифрованное вредоносное ПО

Фишинг — главный вектор проникновения в организации госсектора. 87% APT-группировок начинают с него свои атаки. Чтобы антивирусы не обнаружили их вредоносное ПО, злоумышленники доставляют его в инфраструктуру организаций в упакованном и зашифрованном виде (техники Obfuscated Files or Information и Software Packing). Наше решение способно обнаруживать вредоносное ПО, скрытое подобными техниками.

Сокращает время реагирования и расследования инцидентов

Решение дает глубокое понимание контекста атаки: оно хранит записи сырого трафика, необходимые параметры сессий, детальный граф поведения анализируемого вредоносного ПО. Это позволяет экспертам оперативно выявить следы компрометации и отследить перемещение злоумышленника, а также выработать компенсирующие меры.

Задачи по расследованию инцидентов возьмут на себя эксперты PT Expert Security Center, которые уже шесть лет расследуют сложные атаки и следят за активностью хакерских группировок.

Злоумышленники не достигнут цели: PT Anti-APT выявляет атаки на Active Directory

Active Directory является главной целью атакующих в ходе взлома IT-инфраструктуры. Злоумышленники регулярно выявляют новые векторы атак на AD, и далеко не все производители средств защиты успевают реагировать на эти угрозы.

PT Anti-APT эффективно детектирует не только атаки на Active Directory, но и другие попытки горизонтального перемещения злоумышленников в инфраструктуре.

Как это работает

Как самостоятельно искать атаки в трафике?

Проводя целевую атаку, злоумышленник не может быть уверен, что после проникновения в локальную сеть компании окажется в нужном сегменте сети. Для поиска ключевых серверов и рабочих станций необходима разведка и ряд подключений между узлами. Этот процесс перемещения по сети оставляет в трафике специфические следы.

Эксперты Positive Technologies дали рекомендации, как искать эти следы с помощью анализа трафика.

Не передает данные об атаках и объектах за пределы компании

Все данные об атаках и проанализированных объектах хранятся в инфраструктуре компании и не покидают ее периметр. Это позволяет избежать нежелательного распространения информации об атаках и ущербе, минимизировать репутационные риски.

Стройте защиту от целевых атак поэтапно

Теперь песочница PT Sandbox, входящая в комплекс PT Anti-APT, доступна как отдельный продукт. Благодаря гибкой настройке виртуальных сред в соответствии с реальными рабочими станциями компании, PT Sandbox обеспечивает более эффективное выявление вредоносного ПО, применяемого в ходе целевых атак.

Что такое APT?

Целью такой атаки является компьютер с важнейшей информацией, но начаться все может с незначительного заражения рядовой машины.

APT это сокращение от Advanced Persistent Threat, то есть сложная постоянная угроза. Термин известен давно, но стал действительно популярен после разоблачительного материала в «Нью-Йорк таймс», где рассказывалось об атаке на эту газету, устроенной китайской военной структурой, теперь известной как APT 1. Атака также проводилась на многие корпоративные сети при помощи серии фишинговых посланий и специально написанных вредоносных программ.

Рассматривать APT можно с двух сторон: это и сама атака, и это люди, стоящие за ней. С одной стороны, сложная постоянная угроза (APT) является высокоточной кибератакой. С другой стороны, APT можно назвать группу, спонсируемую государством либо иным покровителем, оплачивающим целевую атаку.

На самом деле такие угрозы несколько контринтуитивны. Когда речь идет о киберпреступниках и распространителях вредоносных программ, принято считать, что их целью является заражение как можно большего числа компьютеров и хищение оттуда данных либо создание на их основе бот-сети для массовой атаки. Чем шире созданная сеть, тем больше возможностей для кражи денег, мощнее вычислительные ресурсы и серьезнее последствия. APT-атаки же направлены на заражение компьютера всего лишь нескольких конкретных людей.

Конечной целью APT-атаки является машина, на которой есть действительно ценная информация. Для атакующего будет прекрасным результатом, если получится загрузить кейлоггер или установить бэкдор на компьютер исполнительного директора или любого ответственного сотрудника. Однако чаще всего именно их компьютеры имеют наилучшую защиту, поэтому взломать их крайне сложно.

Таким образом, вместо прямой конечной цели в виде руководителя компании APT-группа выбирает целью атаки на компьютер простого копирайтера или дизайнера, где, как правило, нет ценной информации, однако он находится в одной сети с более интересным злоумышленникам компьютером, поэтому может стать ступенью к атаке на более ценный объект. Напомним, зараженные машины рядовых сотрудников использовались для отправки фишинговых писем генеральному директору.

Однако такая тактика тоже не всегда является эффективной, так как компании все чаще применяют серьезную корпоративную защиту и проводят тренинги и курсы безопасности для сотрудников. Поэтому APT-хакеры прибегают к более сложным и изощренным способам добычи информации. Например, ваш дядюшка является большой шишкой в Boeing или вы сами работаете инженером в компании, которая производит какое-то второстепенное оборудование для этого авиационного гиганта. В этом случае вы вполне можете стать отправной точкой для атаки APT-группой, вследствие чего будет украдена ценнейшая информация.

Ситуация такова, что вам не нужно быть генеральным директором, чтобы стать потенциальной мишенью для APT-атаки. Любой пользователь, подключившийся к Интернету, уже является потенциальной мишенью.

В начале июня аналитики «Лаборатории Касперского» рассказали на Securelist, как обнаружили шпионский APT-инструмент под названием NetTraveler, с помощью которого велась атака на крупнейших и известных военных и дипломатических работников, военных подрядчиков и государственные учреждения в 40 странах мира. Как и многие аналогичные атаки, эта началась с простого фишинг-письма, использовавшего пару известных уязвимостей Microsoft. В конце концов злоумышленники успешно установили на сотнях компьютеров инструмент, способный управлять клавиатурными шпионами, крадущий информацию из документов Word, Excel и PowerPoint, а также CorelDraw и AutoCAD-файлы и другие типы файлов, используемые в оборонной промышленности. Эта атака относится к долговременной сложной постоянной угрозе, так как хорошо видно, что целью ее являются конкретные компании и лица, компьютеры которых содержат секретную информацию. Как я уже говорил выше, APT может исходить как от одного хакера, так и от целой группы. В этом случае вышла довольно плодовитая атака. Возможно, не такая эффективная, как пресловутая APT 1, но исследователи «Лаборатории Касперского» утверждают, что тот, кто запустил NetTraveler, может быть ответственен за «Титановый Дождь» и GhostNet.

Модный тренд APT — беспечность и как с ней бороться

Компании делятся на две категории: те, которые знают, что они скомпрометированы, — и те, которые еще не в курсе.

Термин APT (advanced persistent threat) был введен Военно-воздушными силами США в 2006 году для описания нового вида атак. Тогда впервые была предпринята попытка проанализировать проведенную атаку, сделать выводы и попытаться противостоять новой угрозе. APT — это не какой-то навороченный эксплойт и не новомодный троян. APT — это парадигма атаки.

Я выделяю следующие основные этапы APT.

1) Сбор данных о жертве. Атакующим необходимо как можно лучше изучить используемые в компании системы и продукты, средства защиты, получить сведения о ее сотрудниках, клиентах и партнерах.

2) Вторжение. Вооруженные полученными данными, атакующие проникают во внутреннюю сеть, проводя социальную атаку, используя уязвимости системы и применяя эксплойты нулевого дня. Исследуются топология, инфраструктура, все информационные системы, представляющие ценность.

3) Закрепление влияния. Полученная информация используется для взлома и установления полного контроля над жертвой. Атакующие не ограничатся правами power users 🙂

4) Удержание влияния. Цель атакующих — как можно дольше оставаться незамеченными, сохраняя свои полномочия. Если вы назначите антивирусную проверку с эвристическим анализом —файлы, детектируемые как «зловреды», будут удалены. Если вы будете переносить серверы в новую подсеть — будут предприняты меры для получения к ним доступа на новом месте.

Шквал новостей об APT обрушился после успешно проведенной атаки на Google. Google был первой компанией, которая открыто заявила об атаке 12 января 2010 года. Эту APT впоследствии назвали Aurora, потому что это имя фигурировало в двух «бинарниках» как часть файлового пути на компьютере злоумышленника.

Операция «Аврора»

Из заявления Google сперва не было понятно, какой эксплойт был использован и на что он был направлен. Спустя неделю была экстренно выпущена заплатка для Internet Explorer (MS10-002).

Впоследствии выяснилось, что изначально интерес атакующих был направлен на китайских диссидентов. Были взломаны два аккаунта, один из которых принадлежал Ай Вэйвэю, известному борцу за права человека. Был получен доступ к его учетной записи и информации по счетам, однако данная информация оказалась не слишком ценной.

Как же удалось взломать Google — гиганта, который не жалеет бюджетов на защиту информации? Многие крупные компании выстраивают неприступный внешний периметр, который часто напоминает бочку без крышки: высоченные стенки кажутся абсолютно непробиваемыми, но если вам потребуется поместить внутрь, скажем, теннисный мяч, то всегда можно перебросить его сверху.

В случае с Google «перебросить мяч» позволила небольшая группа сотрудников, которые получили письма от заслуживающих доверия адресатов. Письма содержали ссылку на сайт, расположенный на Тайване и содержащий Java-сценарий, который эксплуатировал уязвимость. На компьютер пользователя устанавливался бэкдор, полностью контролирующий систему. Инфицированная система подключалась к порту 443 управляющего сервера (С&C, command and control) по HTTPS с шифрованием трафика — и ожидала команд от оператора. Шаг за шагом устанавливался контроль над другими внутренними ресурсами в этой сети (pivoting), которые также использовались операторами для достижения поставленных целей.

В марте 2011 года (прошел год!) об атаке Aurora заявили несколько других компаний, в числе которых были Adobe Systems, Dow Chemical, Intel, Juniper Networks, Morgan Stanley, Northrop Grumman, RSA, Symantec, Yahoo.

При осуществлении APT Aurora атакующие для закрепления своих полномочий во внутренней сети жертвы на протяжении многих месяцев использовали системы конфигурационного управления (SCM, software configuration management). Во-первых, SCM-серверы оказались стабильнее отдельно взятых рабочих станций. Во-вторых, они содержали множество уязвимостей, что позволяло атакующим без особых усилий скрывать свое присутствие долгое время.

Атака на RSA

Удар по тибетскому сообществу

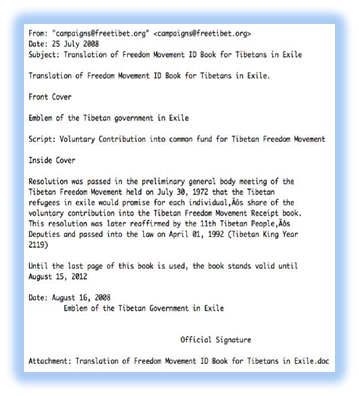

В июне 2008 года аналитиками Information Warfare Monitor была обнаружена атака, направленная на тибетское сообщество. Жертвы атаки были расположены в Индии, Европе и Северной Америке. Жертвами оказались офис Далай-ламы и вся тибетская инфраструктура в Лондоне, Нью Йорке, Брюсселе; эксперты в режиме реального времени наблюдали, как в нее вгрызаются злоумышленники. Атака управлялась через веб-интерфейс с четырьмя C&C. Инфицированными оказались 1295 компьютеров в 103 странах. По данным экспертов, на 30% машин находилась важная информация. Как и в других случаях APT, атакующим нужно было «забросить мячик в бочку». Для этого использовалось фишинговое письмо якобы от адреса campaigns@freetibet.org. Письмо содержало либо ссылку, либо файл в формате *.doc с именем «Translation of Freedom Movement ID Book for Tibetans in Exile».

Следует отметить хитрость организаторов APT: при переходе по ссылке или открытии файла пользователь не должен ничего заподозрить. Страница сайта не будет содержать яркой рекламы или порнографических картинок; текстовый файл не будет пустым и не будет содержать посланий наподобие нигерийских писем. Это будет простое, нейтральное сообщение, обычный, ничем не примечательный текст. Пользователь прочтет, закроет — и забудет, не придав этому значения. Не будет предложений скачать бесплатный антивирус, курсор не станет скакать по экрану, не будет всплывающих баннеров: атакующим нельзя выдать свое присутствие, нельзя упустить жертву.

Операция «Shady RAT»

Shady RAT — такое название специалисты McAfee дали APT, которая продолжалась более пяти лет начиная с 2006 года. В 2009 году исследователями из Университета Торонто были обнаружены две большие сети кибершпионажа, названные GhostNet и ShadowNet, которые использовали троян Enfal. Примечательно, что отдельные версии Enfal были известны еще в 2002 году (тогда он был причастен к атакам «Byzantine Hades», «Byzantine Anchor», «Byzantine Candor», «Byzantine Foothold»). На тот момент McAfee уже целый год детектировал их как Generic Downloader.x и Generic BackDoor.t. Тем не менее к 2008 году, по мнению экспертов McAfee, лишь 11 из 34 антивирусов детектировали Enfal.

Эволюционируя, RAT перестал оставлять следы при установке. Следы трояна очищаются, и устанавливается обычное ПО для удаленного управления, не вызывающее реакции антивирусов.

Night Dragon

Эта APT была направлена на нефтегазовую отрасль; первые упоминания о ней появились в ноябре 2009 года. Была изменена тактика атаки. Изначально путем внедрения SQL-кода захватывались внешние веб-серверы компаний и ожидался вход на портал корпоративных пользователей с их паролями. Для взлома паролей и доступа к интрасети использовались распространенные утилиты gsecdump и Cain & Abel. Создавать удаленное соединение под именами пользователей, разумеется, рискованно. Поэтому была использована написанная на Delphi утилита zwShell для генерации уникального трояна — специально для текущей кампании — и далее жертва управлялась, как и обычно, посредством RAT.

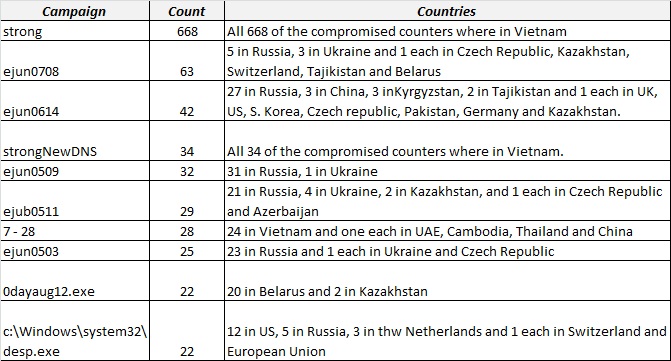

Lurid

Казалось бы, кому мы здесь, в России, нужны? Но не тут-то было! В августе 2010 года обнаружилась новая атака, и в числе инфицированных оказались, среди прочих, компании России, Казахстана и Украины. По данным McAfee, атакующими была развернута C&C-инфраструктура из 15 доменов на 10 IP-адресах. Россия оказалась на первом месте по числу компаний-жертв: 1063 внешних IP-адреса.

Атака проводилась классическим способом — при помощи вложенного файла в формате *.pdf, который эксплуатировал уязвимости в Adobe Reader (CVE-2009-4324, CVE-2010-2883). Однако атакующие изменили тактику. Lurid, затронувшая 61 страну, была разбита на отдельные кампании. Для управления каждой из них был заведен отдельный URL, сформирован индивидуальный троян Enfal; атаки по каждому направлению осуществлялись различным персоналом. Команды на RAT передавались не через push: список команд для каждого узла хранился в отдельном файле на C&C-сервере.

Управляющие серверы находились в США и Англии, но доменные имена были зарегистрированы на владельцев из Китая.

Насколько все страшно

Кстати, как выяснилось, лишь немногие из тех, кто посетил конференцию «РусКрипто» в 2012 году, задавали себе все эти вопросы. В результате 15-минутного исследования удалось — простейшим перехватом трафика — выловить не только аутентификационные данные к таким обыденным службам, как Blogspot, Google, Facebook, Twitter, — но и пароли к удаленным соединениям! Увы, лишь единицы задумались о том, что подключаются к точке доступа с отключенным шифрованием. Мало кто из участников обратил внимание на тот факт, что сайт отеля, в котором проводилась конференция, взломан и пересылает мобильных пользователей на страницу с трояном…

Причем здесь APT? А вы подключались к точкам доступа? Вернитесь к началу статьи и перечитайте первую фразу! Что мешает использовать полученные данные для доступа в вашу корпоративную сеть — и дальше, для целевого доступа к криптографическим наработкам? Роль контрагента, ставшего «базой» для отдельной кампании атаки, вполне может выполнять и отель, в котором собрались ведущие российские специалисты по ИБ.

В следующей статье я на примере одного из действующих банков продемонстрирую атаку с использованием методов социальной инженерии как этап подготовки к APT. Проверим — насколько защищена наша банковская система 😉

Риски целевых атак и особенности защиты от них

Компании постоянно сталкиваются с целевыми атаками на свою инфраструктуру. APT-группировки повышают качество проводимых операций, нанося более серьёзный ущерб. Своевременное выявление и реагирование, обучение персонала цифровой гигиене, повышение квалификации сотрудников отдела ИБ помогают снизить риски связанные с целевыми атаками. Достаточно ли этих мер? В эфире AM Live ведущие ИБ-эксперты обсудили современные риски и рассмотрели особенности эшелонированной защиты от целевых и APT-атак.

Введение

В рамках прямого эфира, прошедшего 7 апреля 2021 года в студии Anti-Malware.ru, эксперты поговорили о защите от целевых и сложных кибератак.

Динамика роста APT-атак (Advanced Persistent Threat, устойчивая угроза повышенной сложности) за последние несколько лет снижается, но растёт ущерб, что указывает на повышение качества проведённых операций. Пандемия сместила акценты и открыла новые точки входа для злоумышленников, расширился фронт атаки.

Чем отличается целевая атака от APT? Кого чаще всего целенаправленно атакуют? Какие защитные меры эффективны? Возможно ли надёжно защитить сотрудников работающих дистанционно? Ведущие специалисты в области информационной безопасности обсудили эти и многие другие вопросы, связанные с современными целевыми атаками, привели примеры из практики, дали ценные рекомендации по построению защиты.

Приглашение в студию получили следующие эксперты:

Модератором выступил Денис Батранков, консультант по новым стратегиям безопасности Palo Alto Networks.

Слушатели подключались к обсуждению в прямом эфире, задавали вопросы в чате, участвовали в опросах, результаты которых отразили текущую картину обсуждаемой темы. Мы предлагаем вам ознакомиться с ключевыми моментами прошедшей встречи.

В чём отличие целевой атаки от APT?

Специалисты начали дискуссию с определения: что считается APT-атакой, а что — целевой? Чаще всего между этими определениями ставится знак равенства, но эксперты не пришли к единому мнению. Если это — атака APT (Advanced Persistent Threat), то учитывается более высокая сложность: подготовка, выявление используемых уязвимостей, длительность во времени и т. д. Целевая атака не всегда может быть сложной, например когда аккаунт в социальной сети атакуется брутфорсом или фишингом.

Алексей Новиков предложил разделить: есть атаки APT, а есть инциденты, вызванные APT-атаками. Нельзя сразу идентифицировать, что это APT, об этом можно говорить только после развития атаки, выявить APT по косвенным признакам. Группировки часто заимствуют друг у друга инструменты.

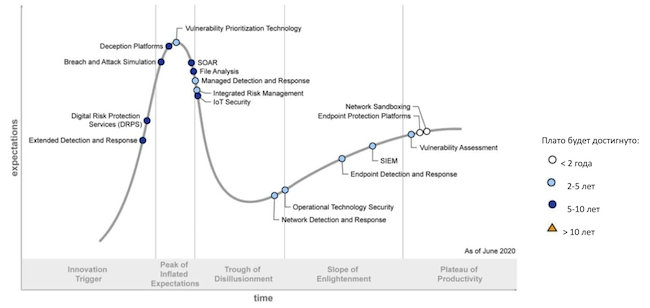

Рисунок 1. Динамика ажиотажа вокруг мониторинга и реагирования на киберинциденты за 2020 год

Также объектом целевых атак является конкретная организация, группа организаций или конкретное лицо. Игорь Залевский отметил, что с APT-атакой не всегда очевидны мотивы и причины.

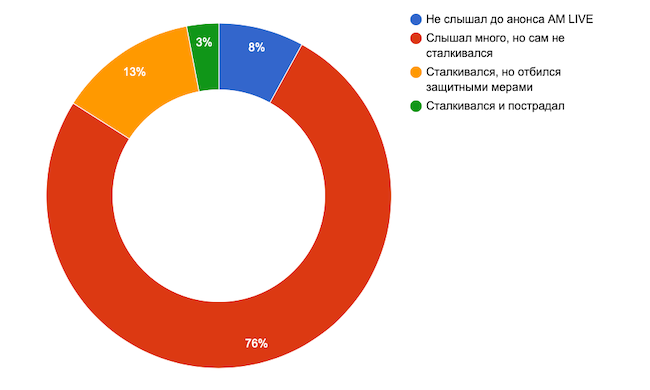

Рисунок 2. Насколько вы знакомы с целевыми атаками?

По данным опроса аудитории, 76 % многое слышали о целевых атаках, но сами не сталкивались с ними.

Примеры APT-атак из практики

Спикеры привели ряд примеров. По данным ЦРУ, китайские хакеры активно используют брешь в сервисе Microsoft DNS, которая входит в топ-25 уязвимостей. Получение контроля над доменом создаёт условия для дальнейшего распространения угроз внутри компании.

Недавно несколько энергетических компаний в Европе пострадали от атаки ботнета Qbot и трояна MTF.

Алексей Белоглазов выделил иранское правительство, которое следит за своими гражданами и политическими активистами с помощью скомпрометированных мобильных приложений, а также отметил использование уязвимостей в чипе Qualcomm, который стоит на многих устройствах.

Дмитрий Стеценко прокомментировал нашумевшую атаку на «Лабораторию Касперского»: никто не защищён от подобных целевых операций и самое важное — это вовремя обнаружить их и сделать правильные выводы.

Говоря об атаке на компанию или сектор (банки, промышленные предприятия и т. д.), участники встречи отметили, что часто один и тот же инструментарий используется в разных секторах и всё зависит от интересов злоумышленников. Эксперты подчеркнули проблему, которая связана с отсутствием обмена информацией между компаниями: при атаках на сектор те публикуют практически одинаковые кейсы, в которых одна и та же информация называется по-разному. В этом случае может помочь использование MITRE-классификации, но пока что не все компании этим пользуются.

Станислав Фесенко:

— По нашим данным, динамика роста APT-атак за последние 2 года снижается, но ущерб возрастает. Если выделять страны, то это на 70 % Запад: Европа и США. Целевые группировки объединяют усилия, тактики смешиваются, становится сложнее определить, кого атакуют.

В рамках APT-атак спикеры выделили различные инструменты: фишинг, социальную инженерию, эксплойты, бот-сети, трояны, брутфорс, цепочки поставок, бэкдоры после обновления.

Если брать цели, которые преследуют злоумышленники при APT-атаке, то это чаще всего финансы, кража данных, репутация, уничтожение инфраструктуры.

На вопрос «Важно ли, кто атаковал?» специалисты ответили утвердительно, потому что тогда можно понимать, куда пойдёт злоумышленник внутри периметра, как будет закрепляться, где оставит следы.

Методы целевых атак и аудит

Переключаясь на обсуждение методов, которые используют злоумышленники при целевых атаках, спикеры выделили в числе проблемных факторов социальную инженерию, слабые пароли сотрудников (например, совпадение паролей личной и корпоративной почты), социальные сети, а также подрядные организации, так как к ним на данный момент не предъявляются какие-либо требования по ИБ.

Из трендов были отмечены атаки через мессенджеры и личные звонки сотрудникам, отправка заражённых предложений о трудоустройстве (job offers). Алексей Белоглазов подчеркнул, что из-за пандемии к потенциальным «точкам входа» добавились домашние компьютеры и RDP (удалённые рабочие столы).

Переключаясь на вопрос об аудите, эксперты рекомендовали проводить его как можно чаще (лучше всего — ежедневно) и подчеркнули, что это — постоянный, непрерывный процесс, который не каждая организация может себе позволить. Наличие своего специалиста по проактивному поиску угроз (Threat Hunting) в компании также было рекомендовано.

Станислав Фесенко:

— Важно отталкиваться от ландшафта угроз и выбирать частоту [аудита], которая будет коррелировать с выбранной моделью угроз предприятия.

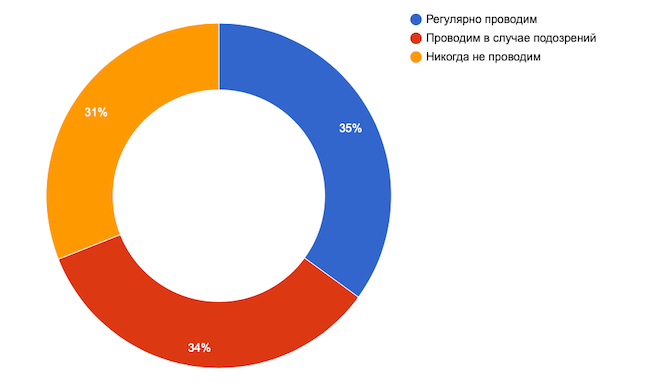

Рисунок 3. Как часто вы проводите аудит с целью обнаружения следов компрометации сети?

Результаты второго опроса показали, что респонденты разделились практически поровну: 35 % регулярно проводят аудит, 34 % проводят его в случае подозрений, 31 % никогда не проводит аудит.

Дмитрий Стеценко подвёл итог: «пробив» периметра и попадание в инфраструктуру преодолимы для злоумышленника с достаточным уровнем знаний и опыта. Если говорить о защите от APT, то это — прежде всего мониторинг и скорость обнаружения, «time to detect» и «time to respond».

Современная защита от целевых атак

Во второй части эфира специалисты сфокусировались на построении защиты от целевых атак.

Эксперты прежде всего обратили внимание на то, что построение защиты зависит от бюджета, ресурсов, бизнес-процессов, моделей угроз компании. Как правило, это — комплекс: защита периметра, песочница, сетевой мониторинг, Threat Intelligence, сервисы детектирования и реагирования от интегратора, NTA, SIEM, SOC, антивирус. EDR-решения и защиту рабочих станций отметил Алексей Белоглазов.

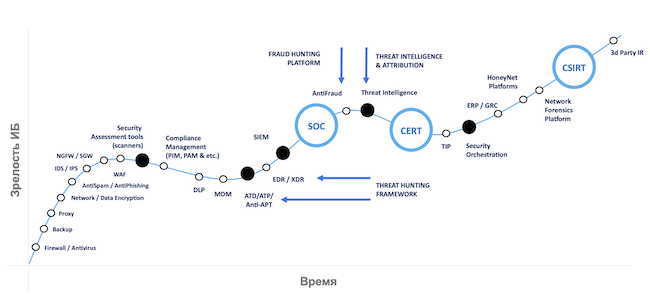

Рисунок 4. Зрелость систем защиты компании

Александр Русецкий:

— Если 5 лет назад это — песочница, то сегодня это — продвинутое обнаружение и реагирование.

Эксперты особо выделили контроль трафика, не только внешнего, но и внутреннего, а также качественную сегментацию сети, грамотно выстроенную сетевую инфраструктуру.

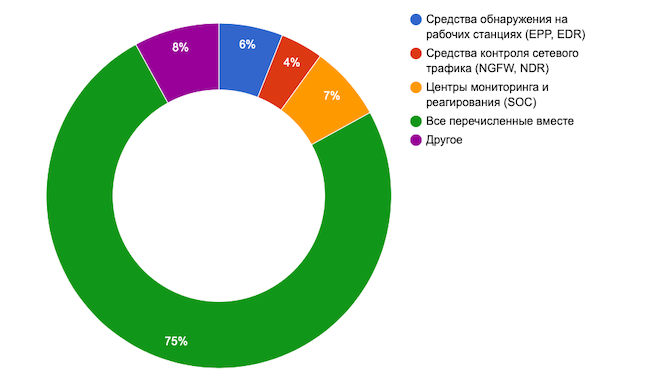

Рисунок 5. Какие средства защиты, на ваш взгляд, наиболее эффективны против целевых атак?

По данным опроса слушателей прямого эфира, 75 % используют комплекс мер в защите от целевых атак.

Дмитрий Стеценко:

— Если мы затрагиваем тему приоритетов, «эндпойнты» будут в приоритете, потому что дают больше данных для детектирования, чем сетевой шифрованный трафик.

Квалифицированные кадры и обучение сотрудников

Высокая квалификация злоумышленника при целевой атаке требует высокой квалификации со стороны специалиста по ИБ. Эксперты выделили серьёзную нехватку квалифицированных кадров, подчеркнули важность желания специалиста развиваться как самостоятельно, так и за счёт возможностей компании. Предприятия должны поддерживать регулярное повышение квалификации ИБ-специалистов: аутсорсинг, курсы. Компании также ожидают вендорской поддержки: разбора инцидентов, помощи в работе с продуктом.

Если затрагивать защиту сотрудников компании «на местах» от атак методами социальной инженерии, то специалисты рекомендуют регулярное обучение основам цифровой гигиены, регулярные «пентесты» для сотрудников. Если сотрудники отказываются учиться, если для них это сложно (много новых понятий и терминов), то штрафы работать не будут, можно в итоге вырастить того же инсайдера, действующего против интересов компании.

Важно подавать информацию в лёгкой игровой форме, делать акцент на защите личных интересов; организовать онлайн-обучение, сокращать этапы обучения, учитывать сегментацию сотрудников (бухгалтер, охранник, «айтишник» и т. д.). Также может помочь «мягкая блокировка», которая обращает внимание сотрудника, к примеру, на то, что он переходит на подозрительный ресурс или пытается открыть небезопасный файл.

Алексей Новиков сравнил обучение сотрудников с постепенным обучением детей правилам дорожного движения: когда дети вырастают, они понимают, когда и где можно переходить улицу безопасно, как вести себя в уличном движении.

Универсальной защиты от социальной инженерии нет, потому что злоумышленники будут находить новые схемы и сотрудники будут совершать ошибки. В любом случае обучение играет важную роль в снижении рисков, так как за безопасность отвечает каждый сотрудник компании.

Как защищать удалённое рабочее место?

Отвечая на этот вопрос, эксперты выделили риск-ориентированный подход. Информационная инфраструктура — это всегда разносортная среда из ОС и программ, поэтому рекомендуется EDR как современный универсальный «комбайн» в сочетании с правильно настроенной политикой, которая работает и на интересы пользователя, защищая его личные данные. Фокусировка должна быть на защите от угроз, а не на том, чем пользователь занимается. Можно сочетать VPN и EDR.

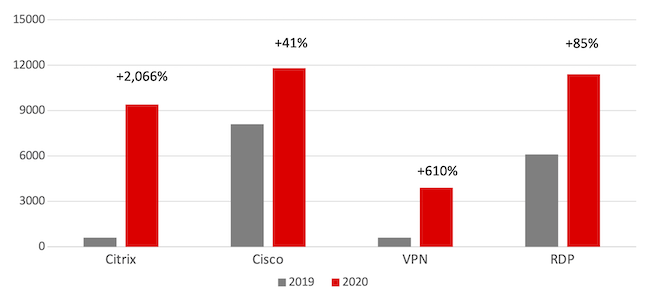

Рисунок 6. Рост числа атак с эксплуатацией уязвимостей в программах для удалённого доступа в 2019–2020 годах

Алексей Новиков предложил отдать сотруднику домой корпоративный ноутбук (или станцию), который уже настроен и соответствует политике безопасности компании. Ещё можно пропускать трафик через компанию: нагрузка увеличивается, но тогда можно осуществлять фильтрацию. В целом это — расширенный аудит: сбор логов, контроль трафика.

Что делать, если злоумышленник может обойти EDR?

Эксперты предложили эшелонированную защиту, мониторинг процессов и грамотную сегментацию сети. На случай попадания APT-группировки в инфраструктуру необходимо максимально удлинить цепочку компрометации (kill chain), усложнить работу, заставить применять разные техники и тактики — всё это будет повышать шансы увидеть злоумышленника.

Станислав Фесенко сказал в дополнение, что сейчас на рынке есть качественные продукты типа «anti-APT», которые работают и с облаком, проводят поведенческий анализ, закрывают многие проблемы и усложняют злоумышленникам действия.

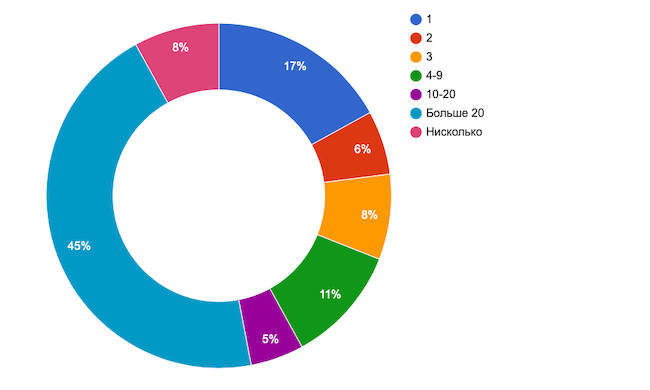

Рисунок 7. Сколько сотрудников у вас отвечает за реагирование на события по безопасности?

45 % респондентов выделяют более 20-ти сотрудников для реагирования на инциденты в безопасности.

Какими должны быть первые шаги, когда подозревается APT-атака?

Эксперты рекомендуют сначала ограничить область компрометации. Здесь может помочь подготовленная и качественно настроенная «песочница», поддерживающая поведенческий анализ и максимально приближенная к инфраструктуре организации. Также рекомендуется сочетать виртуальные песочницы с физическими.

Важна также среда окружения «песочницы», которая должна имитировать реальную корпоративную инфраструктуру.

Особенности современных «песочниц»

Спикеры выделили поддержку отечественных ОС, готовые образы, которые проводят поведенческий анализ и интегрированы с ложной инфраструктурой компании. Важен сбор не только информации с хостов, но и действий пользователя; все эти данные участвуют в более глубоком поведенческом анализе, помогая автоматизировать кейсы.

Александр Русецкий:

— Мультивендорный подход — когда песочница провела анализ и индикатор передается на «эндпойнт» другого вендора, то есть одно решение делится информацией с другим.

Песочница поддерживает многие форматы файлов, получая их из почты и веба, от файрвола; интегрируется с файлообменными ресурсами, что позволяет детектировать многое, в том числе шелл-коды.

В завершение встречи модератор озвучил итоги финального опроса аудитории.

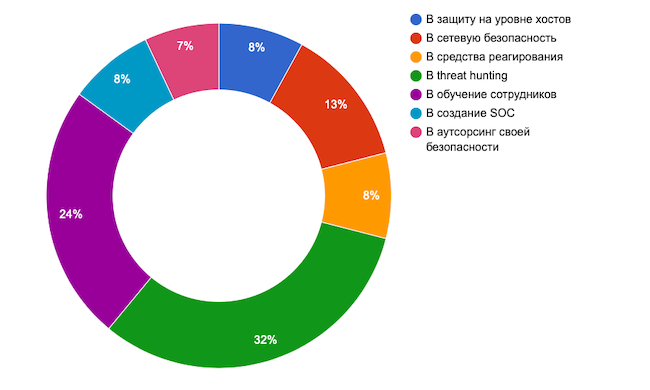

Рисунок 8. По итогам дискуссии в какие направления вы намерены инвестировать средства в первую очередь?

Большая часть респондентов готова инвестировать в проактивный поиск угроз (32 %) и в обучение сотрудников (24 %).

Ответы на вопросы слушателей

В чём разница между пентестом и заказной APT-атакой на компанию?

Если брать пентест и APT-атаку, то с APT более всего сравнимо исследование по принципу Red Team, потому что это — долгая подготовка, формирование модели угроз, выбор техник и тактик, актуальных для компании, более комплексный сфокусированный подход. Пентест не преследует цели быть длительным или постоянным (persistent). Эксперты не рекомендуют заказывать APT-атаку в качестве проверки, потому что после взлома группировка может продать данные или доступы, оставить бэкдоры, не предоставить никакого отчёта. Также нельзя гарантировать качество работы APT-группировок, так как часто они останавливаются на первой успешной атаке.

Какова роль инсайдера в APT-атаке?

Эксперты согласились, что это — один из проблемных векторов, и отметили значимость уровня доступа сотрудника, а также роль всей службы безопасности компании, не только отдела ИБ. Спикеры предложили давать новым сотрудникам ограниченный доступ ко критически важным элементам инфраструктуры, проводить обучение цифровой гигиене.

Возможна ли стопроцентно защищённая архитектура?

Специалисты ответили отрицательно и указали на бюджетирование: стоимость атаки — стоимость защиты. Закрывая конкретные критические риски компании, можно всегда построить такую систему безопасности, что злоумышленнику будет невыгодно проводить атаку.

Также эксперты рекомендовали не бояться инцидентов, когда реализовываются критические риски для компании, при наличии плана по «detection and response», потому что избежать инцидентов всё равно невозможно и в подобной ситуации важно быстро отреагировать.

Александр Русецкий:

— «Серебряной пули» нет, сейчас актуальны продвинутое обнаружение и реагирование, и важно понимать, какой будет у злоумышленника результат.

Выводы

Стопроцентная защита от целевых атак невозможна. Важно вовремя узнать, что атака была успешной, своевременно выявить наличие злоумышленника в контуре. Существует множество точек для атак злоумышленников, против которых работает только эшелонированная защита — комплекс мер, который зависит от конкретной модели угроз компании. В его составе могут использоваться следующие средства и методы обеспечения безопасности:

Из проблем, которые требуют решения, — очень мало данных об инцидентах, нет обмена сведениями между компаниями об APT-атаках, информация поступает только через опубликованные кейсы.

Значительно снижают угрозу от атак методами социальной инженерии обучение сотрудников компании и повышение цифровой гигиены персонала, акцентированной на личных интересах.

Подписывайтесь на наш канал, участвуйте в опросах и дискуссиях, задавайте вопросы, получайте актуальную информацию по современным трендам в информационной безопасности от ведущих экспертов на AM Live!