alphaantileak что это за папка

Что прячет Xiaomi в своих телефонах помимо фото

Наш смартфон всегда с нами. Позвонить? Пожалуйста. Посмотреть новости? Отчего бы и нет? Пообщаться с друзьями или коллегами? Он всегда к вашим услугам. Ну а про то, что он постоянно используется для съемки фотографий, даже говорить не приходится. Увы, у каждого приятного момента есть и оборотная сторона. После каждого процесса в памяти смартфона остаются следы. С течением времени они накапливаются и свободного пространства, которого вначале было много, становится все меньше и меньше.

В этой статье я остановлюсь на работе лишь одного приложения на смартфонах Xiaomi, это — «Галерея».

Как и любое другое, «Галерея» в процессе работы формирует различные файлы. Со временем они разрастаются и могут в объеме достигать многих сотен мегабайт. И этот объем может значительно превосходить объем хранимых фотографий.

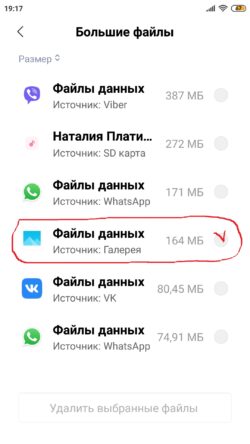

Что это за файлы и нужны ли они вам? Найти их можно, выполнив задачу «Глубокая очистка», в результате которой будут показаны программы, данные которых занимают в долговременной памяти значительное место. Среди них выбираем «Галерею», а в ней – «Файлы данных» – «Просмотреть в папке».

Здесь мы увидим ряд файлов, имеющих названия photo_blob.0; photo_blob.1; micro_thumbnail_blob.0; thumbnail_blob.0 и подобные.

Эти файлы вы не увидите, если зайдёте в:

«Настройки» —> Моё устройство —> Хранилище

Они попадаю в раздел «Другие», а это означает, что система не может их распознать. Следовательно, к работе MIUI они отношения не имеют.

Обратим внимание на то, а в какой папке лежат эти файлы. Вот путь к ним:

В эту папку можно попасть и с помощью файлового менеджера, например, Total Commander. И он позволит дополнительно увидеть, что в этой папке лежит еще один файл — .nomedia, наличие которого определяет, что эти файлы не будут показаны в системе как мультимедийные.

Название папки говорит о том, что здесь размещены файлы, связанные с файлами, отправленными в ваш личный кабинет в «облако» Xiaomi (даже если вы этот кабинет и не создавали!). И они нужны для того, чтобы уменьшить время доступа для их просмотра (за счет кэширования). Возможно, что эти файлы могут использоваться и для просмотра изображений в Галерее. А большой объем файлов связан с тем, что система не удаляет из них сохраненные данные даже для тех изображений, которые вы удалили со своего смартфона.

Удаление этих файлов не сказалось на быстродействии устройства, а вот свободного места стало существенно больше. Понятно, что в процессе использования файлы в этой папке появятся снова, но вы уже знаете, что с ними можно делать.

What is AlphaAntiLeak? How it Protects Lunar Client (AAL)

AlphaAntiLeak (AAL). This is a topic that many people are looking for. militaria-agent.com is a channel providing useful information about learning, life, digital marketing and online courses and so on. It will help you have an overview and solid multi-faceted knowledge.

Today, militaria-agent.com would like to introduce to you What is AlphaAntiLeak? How it Protects Lunar Client (AAL). Following along are instructions in the video below:

AlphaAntiLeak Reviews

“What’s going on guys now in my last video going over the updated faq and the lunar client store. I mentioned down here at all. I was not sure what it meant, but I asked in the discord and horn on real quick. Bob Mert responded to me saying that it stands for AlphaAntiLeak.

Which it seems like this is what it stands for so as you can see down here says you may have seen this in my other video. But if you haven’t seen that video. It says that as a program and use in order to protect our client.

Then they’ve been working with them for the past month to order the best possible product now if you go to the alpha anti-leak website as you can see it is almost very simple.

I’m not going to create an account or anything because I don’t really know how any of this works. But as you see basically just says we offer you our perfect solution for protecting your java applications and learner’s respect.

You know the learner client, and then it says with our account system, which makes each account bound to a hardware ID. So no one’s going to be able to like hack psyches accounts or whoever you know managing their account.

No one’s going to be able to hack. It and then they use powerful techniques like injecting your classes into memory. I’m not a developer. So I don’t know what half this stuff means. I want to know what hardware ID.

But crackers will no longer be able to easily reverse engineer your code. So this is what they are using to help prevent hackers and people who are like gonna try and crack and you know a reverse engineer. I do not know if cheat breaker used this there’s no mention of AlphaAntiLeak anywhere in-cheat breaker on the website.

Or anything like that so this might be something that lunar clients use specifically since they do not have access to everything that cheap breaker had but I am as I said. I am not 100% sure on that.

It was a very quick video because I know I did say in that video. I did not know what it meant. But I am shouting out to Bob Mert and the discord for I am telling me what it meant so I could make this quick little video for you guys.

So yeah basically once again that’s just going to help prevent people from reverse engineering. The code of the lunar client you know is trying to put hacks into it and all that stuff so yeah—a very quick video. If you enjoy being sure, leave like subscribe for more content in the near future and I’ll talk to you “.

Alpha-Anti-Leak In-Depth Analysis

AALProtect.sys is a very small contributor to their anti-cheat, although I often see it mentioned anytime this anti-cheat is brought up. Regardless, I will go over everything it does and what you need to keep in mind.

::> Process & Thread Handle Operations

Alpha-Anti-Leak registers callbacks for both process and thread operations, both pointing to the same pre-operation callback (which has a different operation for both types) while also having no post-operation callback.

The callback registered for both threads and processes is pretty simple in its own way. The executed operation for both PsProcessType and PsThreadType are almost identical, except for where it gets the current process of the thread. You can see the main executed operation below.

The driver’s object handle callback does exactly what you thought it does, stripping the handles to prevent access from unwanted sources by inverting the desired access. This is pretty normal for any object handle callback and you will see it in just about every other driver anti-cheat.

::> File Operation Minifilters

The anti-cheat driver registers a minifilter post IO operation routine which checks for a specific list of modules (dll) and will cancel the operation if it detects them. This operation is shown below in the post operation callback.

::> Kernel Debugger Check

The anti-cheat driver does a lot of logging, which is unusual for a device which is made to keep cheaters and reverse engineers out, while also doing nothing with the data that it logs. The objects/devices which it logs are probably the first thing anyone who opens the driver will notice. Before AALProtect.sys registers any of its minifilters or registers its object handle callbacks it logs multiple hardware identifiers, such as the CPUID and HDD serial information.

There’s not much to really say about this since all this does is print the hardware specifications to the driver debug output, instantly freeing all the pools which the identifiers are stored inside of them.

TLS Callback

One of the first things I do when reversing a new program is check the exports and imports. The first thing you should see when you check the exports of AlphaAntiLeak.exe is that it utilizes a TLS Callback, a subroutine that is called before the main entrypoint of the program. It should be immediately obvious what this TLS Callback is doing by taking a glance at it.

If you don’t understand what’s going on, I’ll break it down for you. The code above is getting a pointer to LdrLoadDll from ntdll using GetProcAddress. It then passes the address to their hooking function which will place a jmp [rip+addr] instruction in the prologue of the function, redirection flow of the function to Hook_LdrLoadDll which will be analyzed later. It then saves the allocated memory and whether the hook has initialized successfully as global variables to use later.

If you were ever injecting a DLL into any process protected by AlphaAntiLeak, you shouldn’t be creating threads, however you can also see it doesn’t look like they report anything to the server for this activity in the TLS Callback.

::> Scanning Functions

::>::> AAL_DetectDebuggers

Most programs have a simple debugger check using IsDebuggerPresent(), AlphaAntiLeak.exe is no different, however it has a lot more methods of also detecting if the current process is being debugged.

The runtime function starts by setting up the encryption key to the server, which you will see being done in anything that sends information to the server.

The debug scanner runs through all checks, sending a detection packet for each check which is verified. All of these checks are listed in order with a code snippet attached.

IsDebuggerPresent check:

CheckRemoteDebuggerPresent check:

PEB->BeingDebugged check:

E Flags Trap check:

ReadProcessMemory Stack check:

::>::> AAL_DetectModifiedModules

Upon running, the following modules are scanned, stored in a list, and then compared to the modules on disk, checking for discrepancies and then sending a detection packet if one is found.

The iteration itself is plainly simple and the check to see if the module has been modified is also evident to the naked eye.

Something to note about this scanning method is that it sends two different detection packets to the server, one for a modified dll and another for a detected modified AlphaAntiLeak.exe. You’ll notice that the check is very similar, except it gets the base module as the compare parameter.

::>::> AAL_DetectCEDriver

::>::> AAL_DetectModifiedHooks

This was one of the more difficult runtime detections to reverse due to the fact that most of the hooks scanned in this subroutine are stored inside of RuntimeDetection* class (RCX) and I have no way to see what that pointer is without devirtualizing the module and seeing where this function is called from.

There are three additional hook checks within this function which I am not able to verify where they come from due to the reasons listed above.

::> Hooked Functions

There are a few Windows functions which we can identify are hooked very easily, one of them I already mentioned. A list of hooked Windows functions follows below:

::>::> LdrLoadDll

The LdrLoadDll hook is placed in the TLS callback of the application and does multiple checks on execution to determine if the library should be allowed to load. The original function is only called if RtlCaptureStackBackTrace returns zero or if the module is not in a list of allowed modules.

::>::> NtCreateThread & NtCreateThreadEx

The hooks for NtCreateThread and NtCreateThreadEx are the same for the most part, so I will be putting both in this section. No detections are sent to the server on execution of these functions, however it is tracked when a thread is created. The original function of NtCreateThread and NtCreateThreadEx are always called and returned.

::>::> AAL_LowLevelKeyboardHook

::>::> AAL_LowLevelMouseHook

::> Detection Codes

Below I have compiled a list of different detection codes which I have come across and are sent to the server in a detection packet. There are of course a lot more detection packets, however a lot of them reside in the virtualized section of the program.

::> Other Notable Functions

This is a list of other notable function I found while reversing this module, some more important than others, in no particular order.

::>::> AAL_UploadCrashReport

::>::> AAL_Crash

AlphaAntiLeak utilizes TFTP to send files to their server from your computer. I have not put in enough time to really decipher what they’re sending just yet, but it should be something you keep in mind.

::>::> AAL_DefineDynamicJavaClasses

Here we can see where the function gets the standard JVM ClassLoader to be used further along to actually define the class and is used to get the methods preDefineClass and postDefineClass from the JVM. This is all followed by an exception check and then a call to AAL_EncryptClassBytes which will be analyzed later. The subroutine then goes to check if the input class file is actually valid, running it through multiple checks before decrypting the passed class into its bytes and initializing a new array with it and calling preDefineClass with the name of the concatonated class.

After doing more checks after the preDefineClass call, the subroutine will finally declare the new class inside of the JVM by calling DefineClass and passing the deobfuscated class bytes.

The function returns a jclass pointer to the newly created/defined class by using FindClass so that it can check if it messed up during creation.

::>::> AAL_EncryptClassBytes

This small function is responsible for encrypting the Java class bytes passed to it according to a global hash table. There’s not much to say about it. You can trace it back to everywhere the application needs to encrypt the bytes of a class.

As stated at the start of this section, AlphaAntiLeak.exe contains the most protections and detections, and unfortunately they recently started virtualizing a lot of their module so I am unable to go much further without devirtualizing the module. If anyone has an old version of this module, I would gladly take it.

An example of a ‘naked call’

An example of a ‘naked call’

Due to the nature of the JVM, any function that wants to access elements inside of the VM must first ‘enter’ it and set the Thread state as well as preserve all current registers, which is what this function is emulating. Creating a quick signature of the naked prologue which preserves the registers I am able to generate a list of all naked entrances to the JVM.

The list of them is quite huge, so below I have put a picture of just some of the functions which I found to be interested, all of them called with a ‘naked-call’.

It’s very easy to determine where this module accesses the JVM, which can be done by doing a quick byte scan of the JVM module base address. After spending a lot of time going through many of these references I have come up with a few which I thought were interesting and should be looked into further.

::> HandleExceptionFromCodeCache

::> raw_exception_handler_for_return_address

Another small function related to exceptions which I’m also assuming is related to failed calls/executions as it is called almost 500 times from this module alone.

::> CRC Hashing

AlphaAntiLeak seems to have implemented their own crc hashing function within this mapped module while still using the pre-existing JVM CRC hash table. I did some CRC spoofing not too long ago, and a lot of this looks all too familiar to me which is how I found it in the first place. Where it is actually used is a little bit harder to decipher though.

Having no list of imports, exports, and no decipherable strings makes this mapped module a lot harder to actually reverse engineer, and I will likely come back to it in the future to look into it more.

JNI_GetCreatedJavaVMs return nothing. This is just a small example of modifications they can make without having to be runtime at all. The created VM list still exists, just look at the CreateJavaVM function to find it if you need it.

If you need addresses for any of the functions I have mentioned above, please feel free to reach out to me and ask for them and I will be happy to provide.

Alphaantileak что это за папка

Alpha-Anti-Leak is a client-side anti-cheat software built primarily for Minecraft which uses a wide variety of methods to prevent and to detect cheaters which servers may encounter. While not the most popular anti-cheat for Minecraft, it is a notable member of the anti-cheat club.

While each module has its own system of protection and reverse-engineering deterrence, I have compiled a list of notable subroutines and actions which they do. I will be going over their driver in this forum post.

AALProtect.sys: By far the smallest module in their anti-cheat, the Alpha-Anti-Leak driver, AALProtect.sys is a very small contributor to their anti-cheat, although I often see it mentioned anytime this anti-cheat is brought up. Regardless, I will go over everything it does and what you need to keep in mind.

Process & Thread Handle Operations

Anyone familiar with driver-based anti-cheats are familiar with ObRegisterCallbacks, or have at least heard of it before. ObRegisterCallbacks is often used to strip handles from processes it wants to protect to prevent unwanted programs from accessing it and performing unwarranted operations. Alpha-Anti-Leak is no different.

Alpha-Anti-Leak registers callbacks for both process and thread operations, both pointing to the same pre-operation callback (which has a different operation for both types) while also having no post-operation callback.

The callback registered for both threads and processes is pretty simple in its own way. The executed operation for both PsProcessType and PsThreadType are almost identical, except for where it gets the current process of the thread. You can see the main executed operation below.

The driver’s object handle callback does exactly what you thought it does, stripping the handles to prevent access from unwanted sources by inverting the desired access. This is pretty normal for any object handle callback and you will see it in just about every other driver anti-cheat.

File Operation Minifilters

The anti-cheat driver registers a minifilter post IO operation routine which checks for a specific list of modules (dll) and will cancel the operation if it detects them. This operation is shown below in the post operation callback.

The minifilters pretty much speak for themselves, if you want to look into it anymore you can look into where they are registered and the communication port is declared at 0x140001AE8.

Kernel Debugger Check

The driver has a very basic kernel debugger check using ZwQuerySystemInformation. The driver accesses ZwQuerySystemInformation through MmGetSystemRoutineAddress, passing “ZwQuerySystemInformation” as a string. The kernel debugger check passes request for the SystemKernelDebuggerInformation system class and then checks if it is present or not enabled.

The anti-cheat driver does a lot of logging, which is unusual for a device which is made to keep cheaters and reverse engineers out, while also doing nothing with the data that it logs. The objects/devices which it logs are probably the first thing anyone who opens the driver will notice. Before AALProtect.sys registers any of its minifilters or registers its object handle callbacks it logs multiple hardware identifiers, such as the CPUID and HDD serial information.

There’s not much to really say about this since all this does is print the hardware specifications to the driver debug output, instantly freeing all the pools which the identifiers are stored inside of them.

Папки в Android-смартфоне и что они означают

Константин Иванов

Файловые менеджеры на Android могут быть удобным инструментом для организации хранения данных в вашем смартфоне, но сама структура Android (или ее кажущееся отсутствие) c непривычки может показаться несколько запутанной. Данные приложений, картинки, музыка – и доступ к этому всему из одной корневой папки – это несколько иной подход к иерархической структуре, чем то, к чему привыкли пользователи ПК и Mac, и подход этот дает пользователям намного больше возможностей, чем iOS.

В Android вы не сможете получить доступ к глубоко спрятанным системным файлам через обычный файловый менеджер или с помощью подключения к ПК. Но это не значит, что вы можете удалить по своей прихоти любой файл, какой захотите. Давайте посмотрим, как организованы типичные папки в памяти устройства, для чего они нужны и что из этого вы можете удалить, а что нет.

Иерархия памяти устройства на Android

Поскольку Android – это операционная система на базе Linux, в вашем телефоне файловая система также организована по принципу Linux. В этой системе на каждом устройстве есть шесть основных разделов: boot, system, recovery, data, cache и misc. Карты памяти microSD также имеют собственную иерархию памяти. Устройства, несущие на борту Android 7.0 Nougat, получили возможность непрерывного обновления за счет того, что в пару к системному разделу создается второй и один из них в фоне обновляется, а при перезагрузке происходит переключение, позволяющее обновленной системе заработать.

Вот краткое описание того, что содержится в каждой папке.

Без root–прав пользователи Android могут иметь доступ только к разделу с данными, который открывается вам, когда вы подключаете устройство к своему ПК или используете файловый браузер. Если память вашего телефона может быть расширена при помощи карты, память карты также включается в этот раздел с данными, доступными через ПК или просмотрщик файлов.

Обычно у вас есть доступ только данным приложений, которые хранятся в разделе пользовательских данных. Для доступа к остальной памяти вам потребуются root-права

Приложения и папки в разделе данных

Итак, бегло окинув взглядом основные папки, мы отметили, что у нас нет доступа к загрузочным файлам, файлам восстановления и или системным файлам Android, когда мы просто просматриваем файлы при помощи браузера. Из чего следует утешительный вывод: нельзя просто так взять и вызвать своими действиями крах системы. Совсем другая ситуация возникает, когда у вас есть root-права. Так или иначе, с тем, что хранится в данном разделе, надо быть поаккуратнее: определенные приложения могут задействовать данные, которые здесь сохранены, и перемещение или удаление их может повлечь за собой нестабильную работу системы.

Теперь давайте посмотрим, что находится в разделе данных на вашем устройстве. Для того, чтобы это было возможно, в телефонах с Android версий Marshmallow или Nougat есть свой файловый менеджер, который дает доступ ко всему разделу. Эту опцию можно найти в меню Настройки- Память-Накопитель-Другое. Ряд аппаратов на более старых версиях Android могут иметь, а могут не иметь собственный файловый менеджер, зависит от производителя.

В качестве альтернативы есть множество сторонних приложений, доступных в Play Store, которые выполняют ту же самую роль, например, FX File Explorer или Total Commander.

Можно также управлять вашими файлами с вашего ПК при помощи подключения по USB. Стоит только удостовериться, что ваш телефон находится в режиме MTP (Передача файлов), чтобы вы могли видеть все свои файлы.

Получить доступ к памяти вашего устройства можно при помощи ПК или напрямую через файловый браузер

Если у вас есть ощущение, что память устройства выглядит переполненной и папок слишком много, приглядитесь к ним. Вы увидите многочисленные папки, связанные с приложениями, возможно, даже остатки от тех приложений, что вы уже удалили. Как правило, лучше не трогать никакие папки приложений, но если вы помните, что приложение было удалено, а папка от него осталась, ее удаление вреда не причинит. Скорее всего, она пустая или в ней остались какие-то бесполезные лог-файлы.

Даже если вы не устанавливали большого количества приложений, по умолчанию этот раздел с пользовательскими данными может содержать ряд папок – в них хранятся ваши контакты, музыка, картинки и все остальное. Вот самые основные папки, не связанные со сторонними приложениями, которые вы можете найти.

Итак, какие папки мне можно (или нужно) удалять?

Не уверен – не удаляй. Это справедливо для всех папок приложений, и трогать их не стоит, за исключением тех случаев, когда вы точно знаете, что хотите сделать. Добавлять и удалять файлы из любых папок с медиа абсолютно безопасно, но постарайтесь в порыве наведения порядка не снести саму папку. Если вы видите, что папка пуста, например, ничего нет в папке Alarms, вы, можете подумать, что она и сама не нужна. Но, с другой стороны, папка не занимает много места. И возможно, она потребуется какому-либо приложению впоследствии, поэтому так ли вам необходимо ее удалять?

Со временем встроенная память вашего устройства будет содержать гораздо больше папок, чем было перечислено выше. Вы будете устанавливать и удалять все большее число приложений. Поэтому наводить порядок в своем устройстве никогда не повредит, ну, разве что вы вообще редко перемещаете файлы в своем телефоне, скачиваете и удаляете их. И еще, удаление пустой папки не освободит вам дополнительного места в памяти. Так что, если требуется выиграть место, лучше посмотрите, какие вы можете удалить ненужные приложения/фильмы, которые не станете пересматривать и т.п.

Теперь, когда вы получили более полную картину того, что это за папки хранятся в памяти вашего устройства, вам будет проще управлять своими файлами, не боясь «сделать что-нибудь не то».

An example of a ‘naked call’

An example of a ‘naked call’